Введение

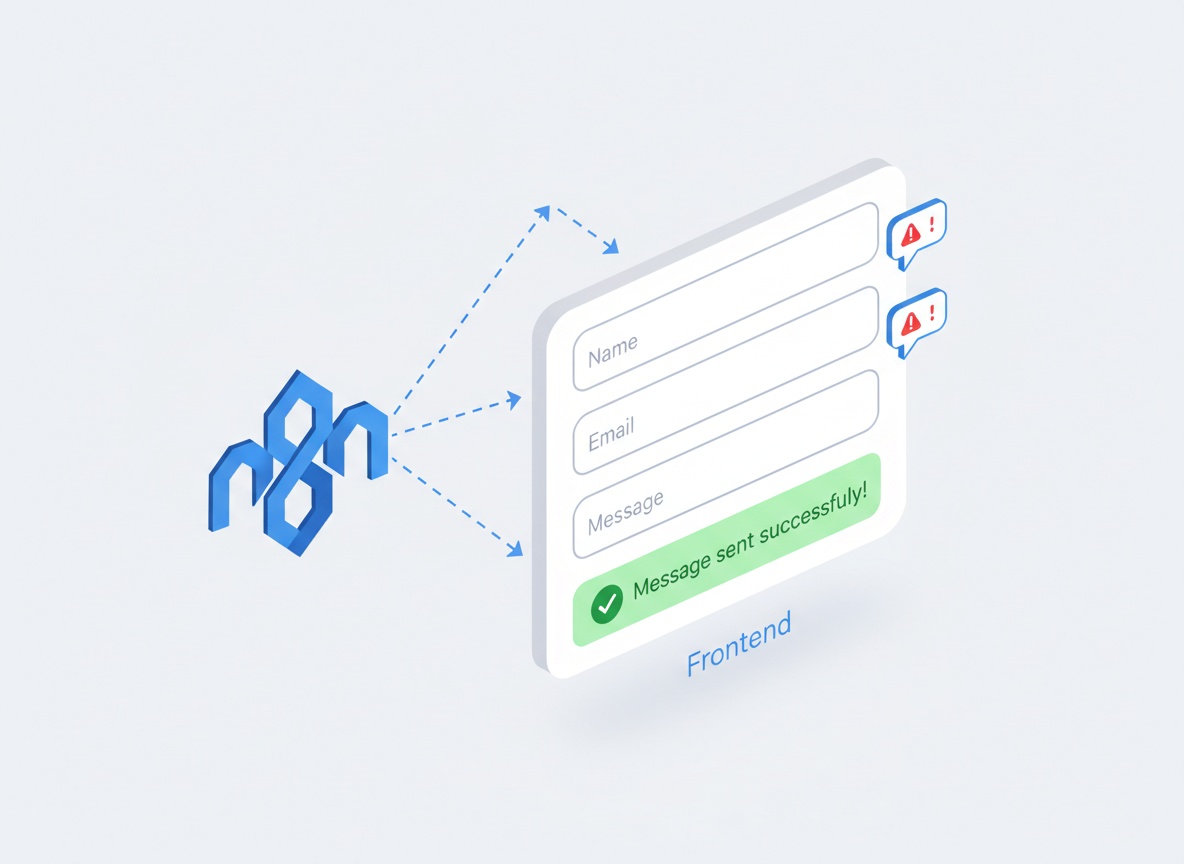

После настройки n8n workflow и обновления фронтенда критически важно обеспечить безопасность системы и провести комплексное тестирование. В этой статье рассмотрим меры защиты от атак, методы тестирования и инструменты мониторинга.

Безопасность — это не продукт, а процесс. — Брюс Шнайер

Часть 1: Меры безопасности

1.1 Защита от спама

Honeypot поля

Мы уже реализовали honeypot поле в фронтенде. В n8n workflow добавим проверку:

1

2

3

4

|

// В валидации Code node

if (website && website.trim() !== '') {

errors.honeypot = "Спам обнаружен";

}

|

Rate Limiting

Ограниченим количество запросов с одного IP:

1

2

3

4

|

Тип: Rate Limit

Limit: 5 запросов

Duration: 60 секунд

Key: {{ $json.ip }} # Используйте реальный IP из заголовков

|

Временные ограничения

Добавим проверку времени отправки формы:

1

2

3

4

5

|

// Если форма заполнена слишком быстро (< 3 секунд) - вероятно бот

const formFillTime = Date.now() - parseInt(timestamp);

if (formFillTime < 3000) {

errors.timing = "Форма заполнена слишком быстро";

}

|

1.2 Валидация данных

Вместо размещения всего кода валидации в статье, создал отдельный файл с полной реализацией безопасности и валидации.

Файл безопасности и валидации

Полный код безопасности доступен в файле: security-validation.js

Структура файла security-validation.js:

- Расширенная валидация данных

- Санитизация входных данных

- Логирование событий

- Rate limiting

- Тестовые сценарии

- Функция для n8n Code node

1.3 Защита инфраструктуры

Настройка CORS

В продакшене ограничим CORS доменом:

1

2

3

4

5

|

Response Headers:

Access-Control-Allow-Origin: https://ваш-домен.com

Access-Control-Allow-Methods: POST, OPTIONS

Access-Control-Allow-Headers: Content-Type

Access-Control-Max-Age: 86400

|

Защита n8n инстанса

- Используйте HTTPS в продакшене

- Настройте аутентификацию для n8n

- Ограничьте доступ по IP при self-hosted

- Регулярно обновляйте n8n

- Используйте 2FA

Часть 2: Тестирование

2.1 Тестирование фронтенда

Юнит-тесты

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

|

// test/validation.test.js

import { validateFormData } from '../assets/js/form-validation.js';

describe('Form Validation', () => {

test('validates empty name', () => {

const data = { name: '', email: 'test@example.com' };

const errors = validateFormData(data);

expect(errors.name).toBe('Имя обязательно');

});

test('validates invalid email', () => {

const data = { name: 'Test', email: 'invalid-email' };

const errors = validateFormData(data);

expect(errors.email).toBe('Введите корректный email');

});

test('passes valid data', () => {

const data = {

name: 'Test User',

email: 'test@example.com',

topic: 'general',

message: 'Test message',

agreement: true

};

const errors = validateFormData(data);

expect(Object.keys(errors).length).toBe(0);

});

});

|

Интеграционные тесты

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

|

// test/integration.test.js

describe('Form Submission', () => {

beforeEach(() => {

global.fetch = jest.fn();

});

test('submits form successfully', async () => {

fetch.mockResolvedValueOnce({

ok: true,

json: async () => ({

success: true,

message: 'Заявка успешно отправлена'

})

});

// Симулируем отправку формы

const result = await submitForm(mockFormData);

expect(fetch).toHaveBeenCalledWith(

expect.stringContaining('/webhook/form-contact'),

expect.objectContaining({

method: 'POST',

headers: { 'Content-Type': 'application/json' }

})

);

expect(result.success).toBe(true);

});

});

|

2.2 Тестирование n8n workflow

Тестовые сценарии

Создайте набор тестовых данных для проверки всех сценариев:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

|

{

"valid_submission": {

"name": "Тестовый пользователь",

"email": "test@example.com",

"topic": "general",

"message": "Тестовое сообщение",

"agreement": true,

"website": ""

},

"empty_name": {

"name": "",

"email": "test@example.com",

"topic": "general",

"message": "Тест",

"agreement": true

},

"invalid_email": {

"name": "Тест",

"email": "invalid-email",

"topic": "general",

"message": "Тест",

"agreement": true

},

"honeypot_triggered": {

"name": "Спам-бот",

"email": "spam@example.com",

"website": "spam-bot",

"agreement": true

},

"sql_injection": {

"name": "Тест",

"email": "test@example.com",

"message": "SELECT * FROM users",

"agreement": true

}

}

|

Автоматическое тестирование

Создайте скрипт для автоматического тестирования:

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

34

35

36

37

38

39

40

41

42

43

44

45

46

47

48

49

50

51

52

|

#!/bin/bash

WEBHOOK_URL="http://localhost:5678/webhook/form-contact"

echo "Testing n8n workflow..."

echo "========================"

# Тест 1: Успешная отправка

echo -n "Test 1: Valid submission... "

response=$(curl -s -X POST "$WEBHOOK_URL" \

-H "Content-Type: application/json" \

-d '{"name":"Test","email":"test@example.com","topic":"general","message":"Test","agreement":true}')

if echo "$response" | grep -q '"success":true'; then

echo "PASS"

else

echo "FAIL"

echo "Response: $response"

fi

# Тест 2: Honeypot защита

echo -n "Test 2: Honeypot protection... "

response=$(curl -s -X POST "$WEBHOOK_URL" \

-H "Content-Type: application/json" \

-d '{"name":"Spam","email":"spam@example.com","website":"spam-bot"}')

if echo "$response" | grep -q '"error":"Спам обнаружен"'; then

echo "PASS"

else

echo "FAIL"

fi

# Тест 3: Rate limiting

echo -n "Test 3: Rate limiting... "

for i in {1..6}; do

curl -s -X POST "$WEBHOOK_URL" \

-H "Content-Type: application/json" \

-d '{"name":"Test","email":"test@example.com"}' > /dev/null

done

response=$(curl -s -X POST "$WEBHOOK_URL" \

-H "Content-Type: application/json" \

-d '{"name":"Test","email":"test@example.com"}')

if echo "$response" | grep -q "429"; then

echo "PASS"

else

echo "FAIL"

fi

echo "========================"

echo "Testing completed"

|

Заключение

В этой части мы рассмотрели критически важные аспекты безопасности и тестирования для интеграции n8n с формами контактов:

-

Меры безопасности:

- Реализовали honeypot-поля для защиты от спам-ботов

- Добавили rate limiting для ограничения количества запросов

- Внедрили временные ограничения для обнаружения автоматических заполнений

- Создали комплексную валидацию и санитизацию данных

- Настроили защиту инфраструктуры (CORS, HTTPS, аутентификация)

-

Тестирование:

- Разработали юнит-тесты для валидации данных на фронтенде

- Создали интеграционные тесты с моком fetch API

- Подготовили набор тестовых сценариев для n8n workflow

- Реализовали автоматические скрипты тестирования

Безопасность и тестирование — это не разовые мероприятия, а непрерывные процессы. Регулярное обновление тестовых сценариев, мониторинг логов и своевременное применение патчей безопасности обеспечат долгосрочную стабильность и надежность вашей системы обработки форм.

Помните: хорошо протестированная и защищенная система — это система, которой можно доверять.